実際に私のメールにも、銀行を装ったフィッシングメールが届いたことがあります。リンクをクリックする前に「おかしい」と気づけましたが、もし急いでいたら引っかかっていたかもしれません。この経験から、2要素認証の「本当の弱点」を調べてみました。

〜実際に届いたフィッシングの手口と、私が実践する3つの防衛策〜

「ログインするには、スマホに届く6桁の数字を入力してください」

ネットでお買い物をしたり、SNSの設定を変えたりするとき、こんな画面をよく見かけますよね。これが「2要素認証(2FA)」です。

パスワードだけより安全、と言われているこの仕組み。でも実は、それだけでは防ぎきれない罠があります。私自身、怪しいメールやSMSを受け取るたびに、その巧妙さに驚かされています。

「2要素」ってなに?まず整理しよう

認証の世界では、本人を確認するための「証拠」を3つのグループに分けて考えています。そのうちの2つのグループを組み合わせるから「2要素認証」と呼びます。

- 知識(知っていること):パスワード、秘密の質問

- 所持(持っているもの):スマホ(SMS)、セキュリティキー

- 生体(自分自身):指紋、顔(Face ID)

「パスワード(知識)」+「スマホに届く数字(所持)」の二段構えで、パスワードが盗まれてもログインできない仕組みです。

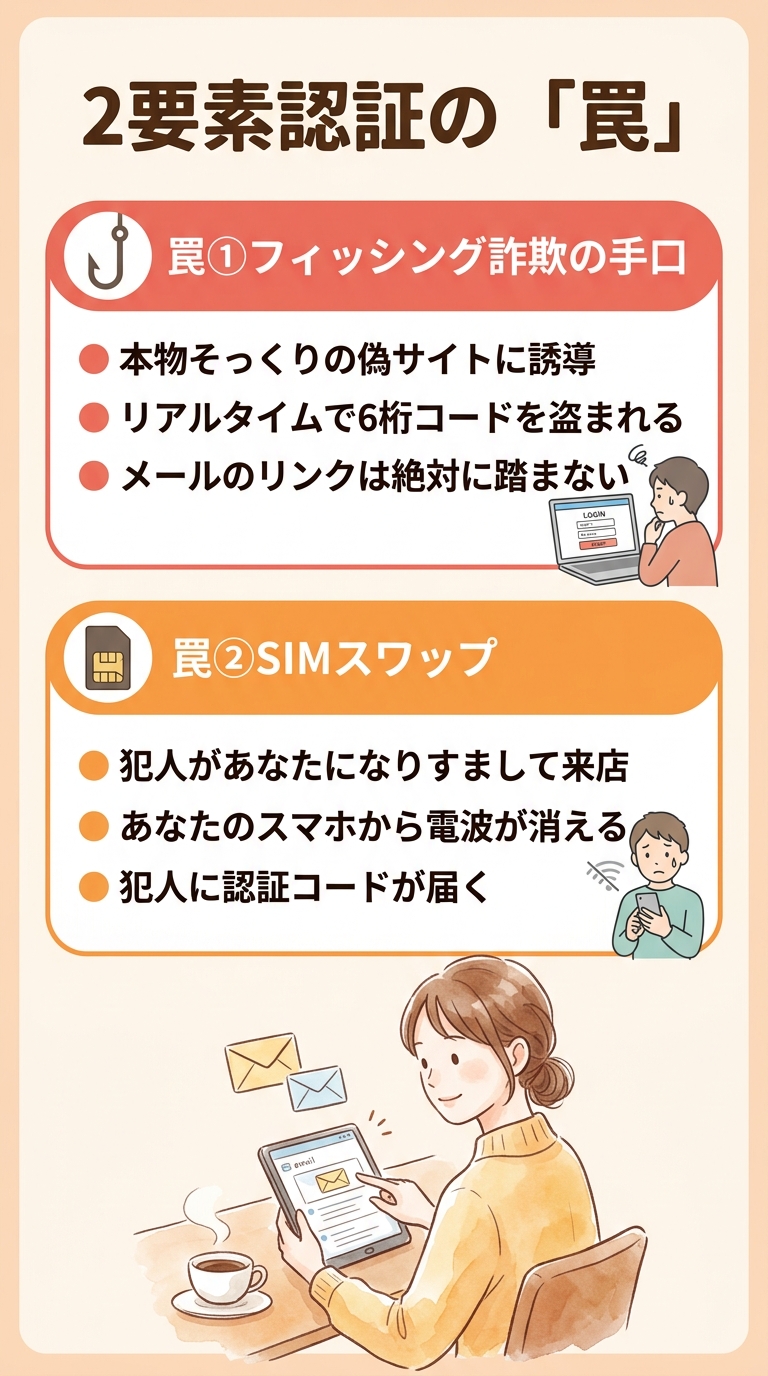

忍び寄る「2要素認証の罠」

一見完璧なこの作戦ですが、大きな弱点があります。

罠①:偽の画面(フィッシング)

犯人は本物そっくりの偽サイトを作ります。あなたがパスワードを入力すると、犯人はリアルタイムで本物のサイトにそれを入力。すると本物のサービスからあなたのスマホに「6桁の数字」が届く。それを偽サイトに入力してしまうと、犯人はその数字も盗んでログイン完了です。

罠②:SIMスワップ(番号の乗っ取り)

悪意のある人があなたになりすまして携帯ショップへ行き、SIMカードを再発行してしまう手口。あなたのスマホから電波が消え、犯人のスマホに認証コードが届くようになります。

私が実際に受け取った怪しいメール・SMSの実例

これは単なる他人事ではありません。私自身、こういったメールやSMSを定期的に受け取っています。

メールの怪しいサイン

まず気づいたのが「宛名」です。本物のサービスなら必ず登録した名前で届くはず。でも怪しいメールは「ユーザー様」「契約者様」、あるいは宛名がまったくないものが多い。

次に「ログインを促すメール」です。「アカウントを確認してください」とリンクが貼られていますが、ブラウザのブックマークから直接ログインすると、何の確認画面も出てこない。つまりそのメール自体が偽物だったということです。

特に驚いたのが解約済みのクレジットカード会社やサブスクサービスからの「確認メール」。すでに関係のないはずの会社から届く。これは明らかに詐欺です。即削除しました。

また、ネットショッピングで決済が完了した直後に「お支払い情報を更新してください」というメールが届いたこともあります。決済は済んでいるのに、なぜ今さら?これも削除です。

なお、Gmailに移行してからはほとんどが迷惑メールとして自動判定されるようになりました。Gmailのフィルタリングは非常に優秀です。

SMSの怪しいサイン

ネット注文をしていない日や、すでに受け取り済みの商品に対して「不在通知」のSMSが届くことがあります。「宅配便の不在通知」は詐欺SMSの定番手口です。即削除しています。

電話の対処法

連絡先に登録していない番号には出ません。着信があれば番号を検索して、信頼できる機関かどうか確認してからこちらからかけ直します。最近は役所からの電話が多いですが、それも同じ対応です。現状、電話はほとんど使用しない生活になっています。

パスキーは「数字の罠」にかからない

こうした罠に対して、より安全なのがパスキーです。

パスキーも「スマホを持っている(所持)」+「指紋や顔(生体)」の2要素認証ですが、「人間が数字を読み取って入力する」という隙がありません。

デバイス同士が裏側で「このサイトは本物か?」を自動で確認し合うため、人間が偽サイトに騙されようとしても、技術的にログインを拒否してくれます。

私自身、対応しているサービスは積極的にパスキーに切り替えています。また、パスワードはパスワード管理ソフトで一元管理し、サービスごとに異なるパスワードを使うようにしています。

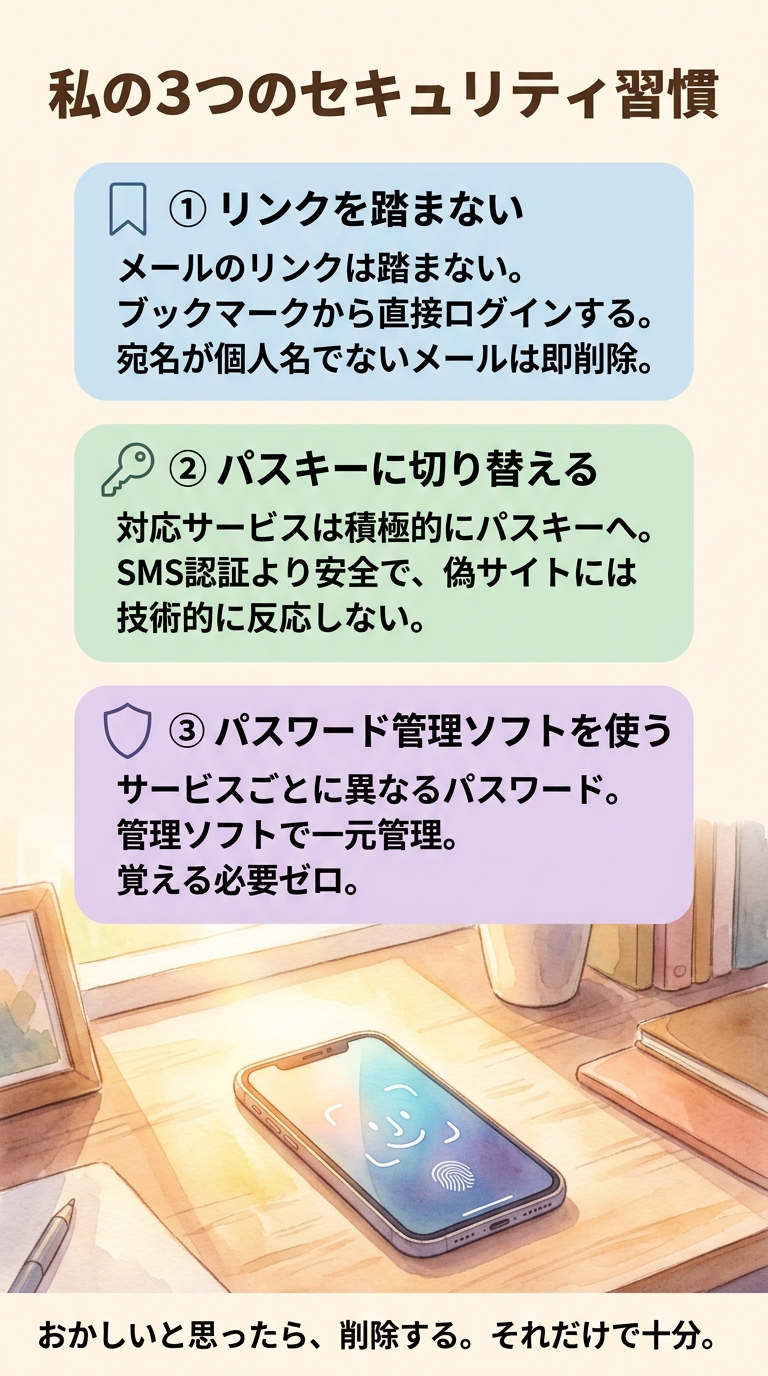

私が実践している3つのセキュリティ習慣

- ① メールのリンクは踏まない。ブックマークから直接ログインする

- ② 宛名が個人名でないメールは疑う。即削除を習慣にする

- ③ 対応サービスはパスキーに切り替え、パスワードは管理ソフトに任せる

これだけでも、フィッシング詐欺の大半は防げます。

まとめ

2要素認証は「パスワードのみ」より確実に安全です。でも、SMSコードの入力には「人間が騙される」という弱点があります。

怪しいメールやSMSは、宛名・タイミング・送信元を確認する習慣だけで多くは見破れます。そして可能な限りパスキーに移行していくことが、今できる最善の防衛策です。

セキュリティは難しく考えすぎなくても大丈夫。「おかしいな」と感じたら削除する。それだけで十分な場面がほとんどです。

最後までお読みいただき、ありがとうございました。

免責事項:2要素認証(SMSやアプリによる認証)は、パスワードのみの運用より遥かに安全です。本記事は、より高度な攻撃に対する脆弱性を指摘するものであり、現在設定されている2要素認証を解除することを推奨するものではありません。

コメント